Cette page n'est pas une page officielle de l'application ou de son développeur, mais une publication éditoriale indépendante créée à des fins d'information et de commentaire. Sauf indication expresse contraire, ni l'application ni son développeur ne sont affiliés, approuvés, sponsorisés, autorisés ou autrement officiellement liés à MWM, Apple, Google Play, à l'éditeur de l'application ou au développeur de l'application, et rien sur cette page n'implique que l'application a été développée en utilisant les services de MWM. Toutes les marques, logos, captures d'écran et autres contenus restent la propriété de leurs propriétaires respectifs.

CyberPrism: CISA KEV & CVE

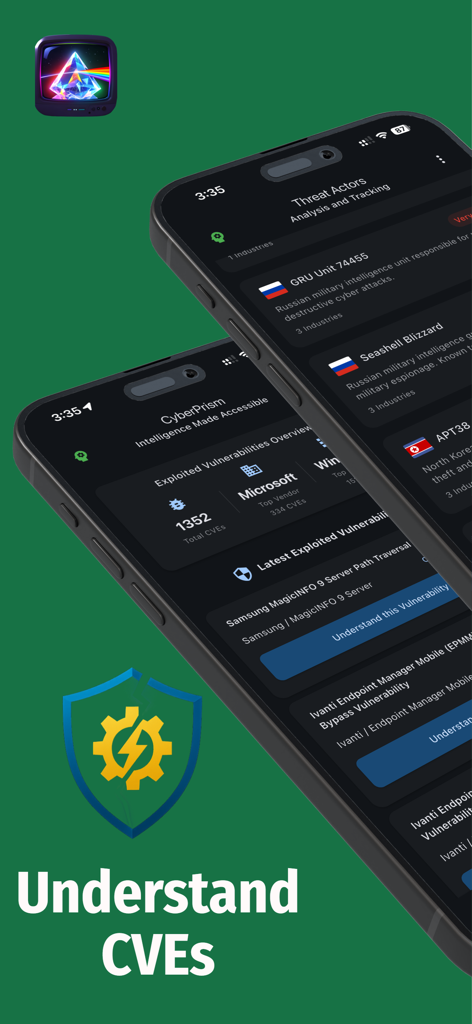

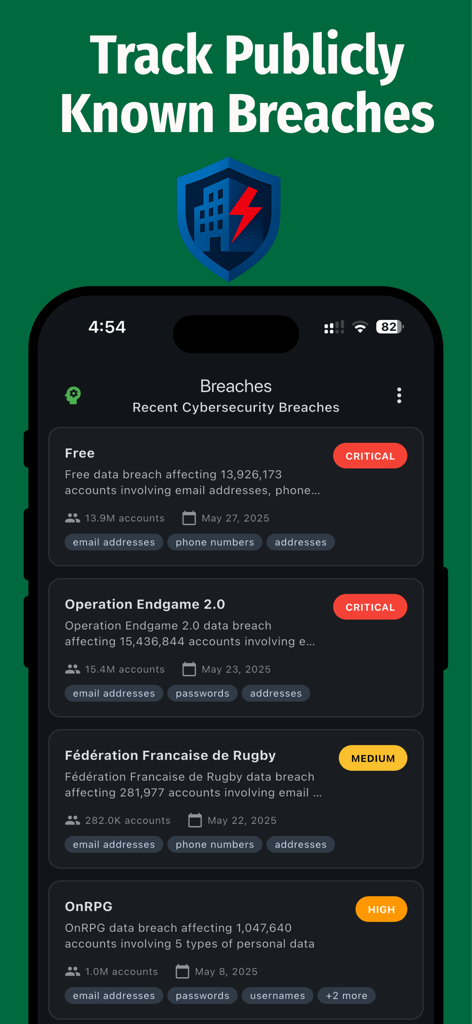

Arrêtez de vous noyer dans le bruit de la NVD. Accédez à un poste de travail mobile spécialisé pour les responsables SOC et les responsables GRC afin de suivre les vulnérabilités exploitées, de les cartographier sur MITRE ATT&CK® et de générer des informations prêtes pour la direction, le tout stocké 100 % localement sur votre appareil.

Téléchargements

0Note

Nombre d'avis

0Éditeur

Catégorie

Developer ToolsLangues

1Dernière version

3.2Taille

42.7 MBDate de sortie

7 févr. 2025Maîtrisez votre surface d'attaque

Le centre de commandement mobile pour les professionnels de la sécurité qui doivent prioriser la remédiation et maintenir la conformité fédérale sans la fatigue des alertes.

Priorisez les menaces exploitées

Arrêtez de vous noyer dans le bruit de la NVD. Concentrez-vous sur le catalogue CISA KEV pour identifier et corriger les vulnérabilités qui sont activement exploitées dans la nature.

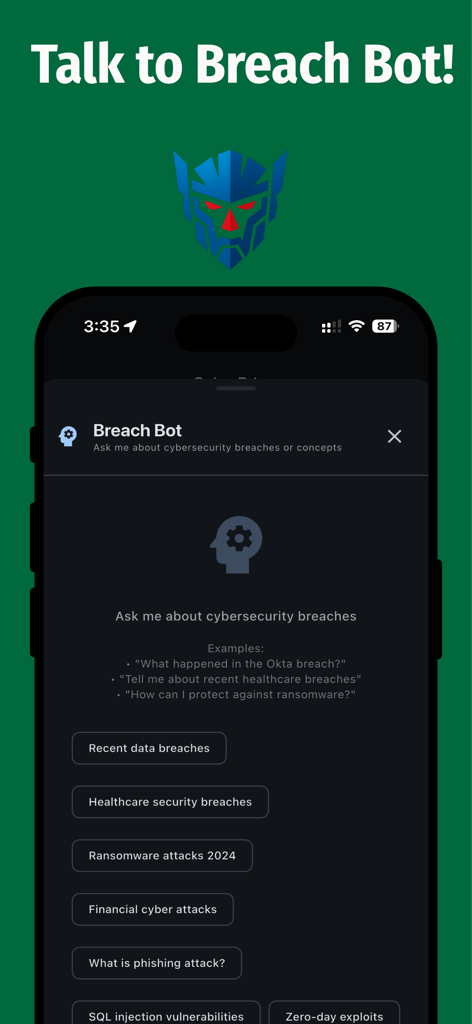

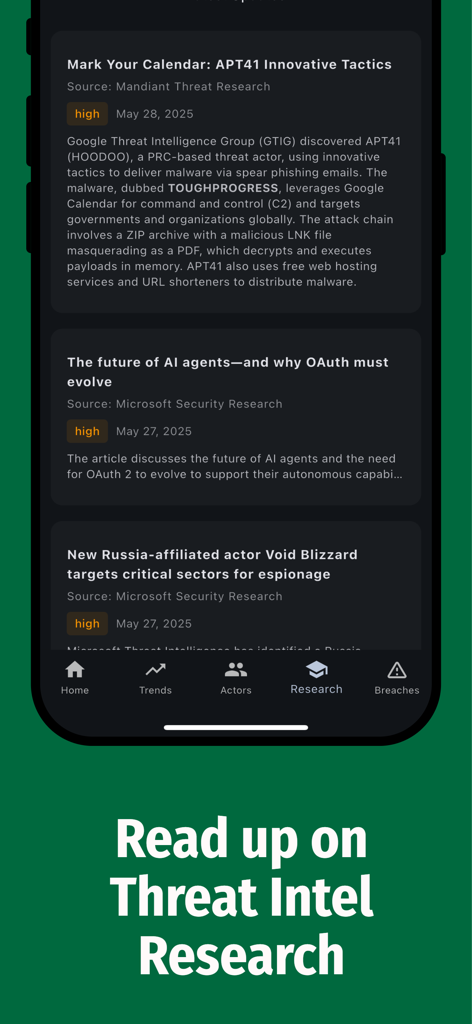

Cartographie de conformité pilotée par l'IA

Mappez instantanément les exploits sur NIST 800-53 et MITRE ATT&CK® pendant que notre LLM de sécurité spécialisé génère des résumés prêts pour la direction et les TTP des acteurs de la menace.

Apps Similaires

Apps les mieux classées dans la même catégorie

TestFlight

Apple Inc.

Replit: Vibe Code Apps

Replit, Inc

GitHub

GitHub

O-KAM Pro

Shenzhen VeePai IoT Intelligent Technology LLC

Apple Developer

Apple Inc.

Emergent AI: Vibe Code Apps

Emergent Labs Inc

Expo Go

650 Industries, Inc.

Scriptable

Simon Stovring

ProxyPin - Open Source Capture

Minimalist Network Co., Ltd.

Cette page n'est pas une page officielle de l'application ou de son développeur, mais une publication éditoriale indépendante créée à des fins d'information et de commentaire. Sauf indication expresse contraire, ni l'application ni son développeur ne sont affiliés, approuvés, sponsorisés, autorisés ou autrement officiellement liés à MWM, Apple, Google Play, à l'éditeur de l'application ou au développeur de l'application, et rien sur cette page n'implique que l'application a été développée en utilisant les services de MWM. Toutes les marques, logos, captures d'écran et autres contenus restent la propriété de leurs propriétaires respectifs.